Veel internetgebruikers doen online transacties of inkopen en laten daarbij digitale sporen na. Steeds meer internetcriminelen proberen via die sporen toegang te krijgen tot gevoelige privégegevens, zoals wachtwoorden of bankgegevens. Veel gebruikers hebben geen idee van de gevaren die ontstaan door slecht beveiligd e-mailverkeer en nodigen zodoende onbedoeld anderen uit om mee te lezen. Door gebruik te maken van het transferprotocol TLS, beter bekend onder de oude naam SSL, kunnen e-mails worden versleuteld met een encryptie. Op het moment dat de gebruiker op “versturen” klikt, wordt het bericht gecodeerd naar de ontvanger gestuurd en daar aangekomen pas weer leesbaar gemaakt met behulp van de juiste sleutel. In deze blog leggen we je uit wat TLS is en hoe het werkt…

Wat is TLS?

De afkorting TLS staat voor Transport Layer Security en is een verbeterde en veiligere versie van SSL. Het is een encryptie-protocol die de communicatie tussen computers beveiligd en waarmee je dus ook je e-mails veilig kunt versturen. TLS wordt voornamelijk gebruikt in situaties waarin het nodig is te verifiëren of men inderdaad verbonden is met de gewenste server. Met name in bancaire toepassingen (internetbankieren) of communicatie met de overheid is dit van groot belang, aangezien vaak financiële belangen in het spel zijn, of persoonlijke of anderszins privacygevoelige informatie wordt uitgewisseld. Onder de AVG/GDPR is dit niet meer wenselijk.

Geschiedenis

In 1994 publiceerde Netscape Communications Corporation al de eerste versie van SSL, dit was negen maanden na de introductie van de eerste webbrowser. De eerste versie SSL 1.0 is echter nooit officieel uitgebracht, maar in 1995 kwam versie 2.0 op de markt. Deze versie bleek al snel cryptografische zwakheden te vertonen en werd in 1996 al vervangen door het compleet herschreven SSL 3.0 protocol en ook veranderde de naam in TLS.

Verschil SSL en TLS

De nieuwe TLS 1.0 versie verschilde op slechts een paar kleine onderdelen van de toen actuele SSL 3.0 versie waardoor er verwarring ontstond en TLS 1.0 ook wel SSL 3.1 werd genoemd. Het TLS-protocol maakt gebruik van een pseudo-random-functie, waardoor de verstuurde gegevens moeilijker kunnen worden onderschept. TLS gebruikt de Digital Signature Standard als key exchange en het Diffie Hellmann algoritme, waardoor de code moeilijker te decoderen is voor onbevoegde dan bij de algoritmes van oudere SSL-protocollen.

Tegenwoordig worden beide protocollen vaak door elkaar gebruikt en SSL genoemd. TLS is opgedeeld in verschillende protocollen; onbevoegde moeten alle zes de protocollen onderscheppen om ze tot een geheel te kunnen samenstellen.

In augustus 2008 werd TLS 1.2 gepubliceerd, deze sterk verbeterde versie maakt gebruik van de encryptie-methode SHA-256, dit staat voor Secure Hash Algorithm en is een verzameling gerelateerde cryptografische hashfuncties ontworpen door de Amerikaanse National Security Agency. Deze encryptie-methode wordt ook toegepast in het blockchain systeem. De bekendste implementatie van de blockchain is de Bitcoin.

StartTLS

StartTLS is een methode om beveiligde gegevensuitwisseling via TLS toe te voegen aan een bestaand netwerkprotocol, met behoud van terugwaartse compatibiliteit. Ondersteuning voor TLS kan achteraf in een protocol worden ingebouwd door toevoeging van het extra commando StartTLS. Een applicatie die hiervan gebruikmaakt, brengt in eerste instantie een onbeveiligde verbinding tot stand op de wijze die was beschreven in het oorspronkelijke protocol. Door middel van het StartTLS-commando wordt vervolgens overgeschakeld naar een beveiligde TLS-verbinding. Gedurende de rest van de sessie wordt alleen nog de beveiligde verbinding gebruikt. Als blijkt dat één van de partijen het StartTLS-commando niet ondersteunt, kan de sessie eventueel onbeveiligd voortgezet worden. Hierdoor blijft het protocol terugwaarts compatibel met oudere versies van de applicatie.

Doel TLS protocol

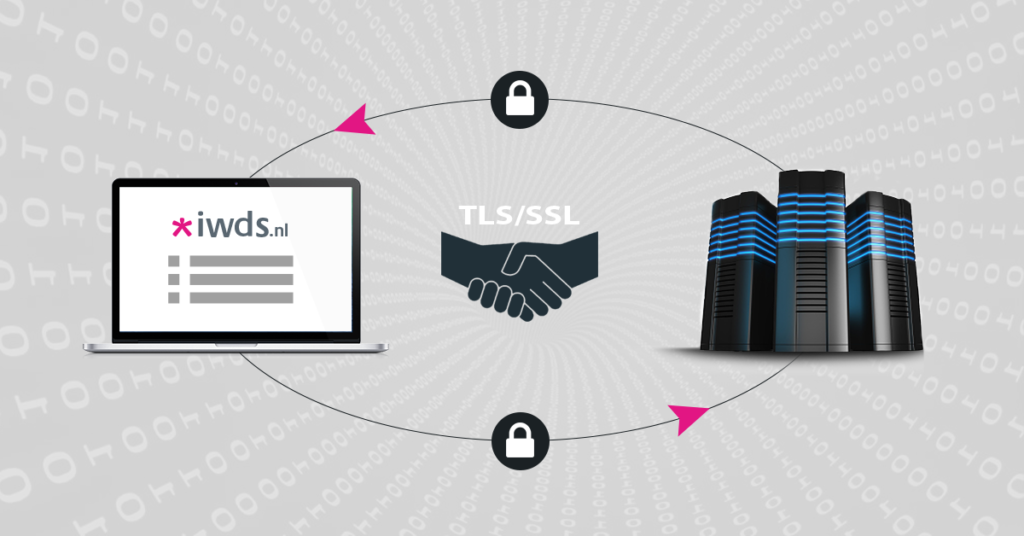

Het TLS protocol bestaat uit twee delen, de eerste is authenticatie en de tweede is encryptie (sleutel). Het opzetten van een TLS-verbinding verloopt in een aantal stappen en neemt in de meeste gevallen niet meer dan een seconde tijd in beslag. Bij stap 1 wordt er een beveiligde verbinding opgezet en wordt er gecontroleerd of de identiteit van de server wel klopt, dit gebeurt aan de hand van een geldig digitaal certificaat (public key). Als de identiteit succesvol is geverifieerd kan het bericht versleuteld (private key) verstuurd worden. De inhoud van een met SSL- of TLS-versleutelde e-mail kan niet worden ontcijferd door derden, omdat zij niet beschikken over de juiste sleutel die nodig is voor het decoderen van het bericht. Daarbij maakt het niet uit of de mail wordt verzonden of ontvangen via een e-mailclient zoals Mail of Outlook, of via een webbrowser. De versleutelde e-mail blijft tijdens de gehele overdracht van mailserver naar client of internetbrowser onleesbaar voor derden, en wordt pas weer geconverteerd in de oorspronkelijke tekst als hij is aangekomen bij de (juiste) geadresseerde.

Instellingen

Het is relatief eenvoudig om een e-mail transfer te versleutelen. Bijna alle gangbare e-mailclients, zoals Mail, Outlook, Mozilla Thunderbird of e-mail-apps voor smartphone en tablet bieden de ondersteuning van TLS. De gebruiker kan de versleuteling gewoon handmatig in de instellingen aan- of uitzetten. Het is bovendien raadzaam om oude, niet-versleutelde e-mails alsnog te versleutelen. Beveiligde e-mails hebben net als beveiligde websites in de adresbalk een URL die begint met “https”.

Wanneer de client en server hebben besloten om de TLS-verbinding te gebruiken wordt de verbinding verder tot stand gebracht door middel van een ‘handshake’ procedure. Tijdens deze handshake gaan de client en de server akkoord met verschillende parameters om een veilige verbinding tot stand te laten komen:

SMTP en POP3 en IMAP (mailuitwisseling)

In sommige gevallen blokkeren internetproviders bepaalde poorten en staan sommige instellingen diep verborgen. Het kan daarom nodig zijn dat je experimenteert met de diverse instellingen. Hierdoor is het onmogelijk om een standaard handleiding te schrijven. Het is belangrijk dat je altijd de juiste poortnummers invult, om te voorkomen dat je e-mail niet aankomt of niet wordt verstuurd. Hieronder staat een overzicht van de belangrijkste TLS/SSL e-mail instellingen voor onze klanten:

Oxilion (mail gekoppeld aan je domeinnaam)

Als inkomende en uitgaande mailserver stel je de servernaam in van de server waarop je hostingpakket bij Oxilion draait. Je kunt deze vinden in de Mijn Oxilion omgeving > Hosting > het betreffende hostingpakket > Server (bv. daweb24.oxilion.nl, daweb28.oxilion.nl, dapro10.oxilion.nl).

POP3

Inkomend: dawebXX.oxilion.nl, poort 110, TLS/SSL poort 995

Uitgaand: dawebXX.oxilion.nl poort 587 of de uitgaande mailserver van je provider (bv. smtp.ziggo.nl)

IMAP

Inkomend: dawebXX.oxilion.nl, poort 110, TLS/SSL poort 993

Uitgaand: dawebXX.oxilion.nl, poort 143

Gebruik altijd je volledig e-mailadres als gebruikersnaam en je gekozen wachtwoord. Specifieke Outlook instellingen kun je ook vinden in de Oxilion Kennisbank

Ziggo

IMAP

Inkomend: imap.ziggo.nl, poort 993 (TLS/SSL)

Uitgaand: smtp.ziggo.nl, poort 587 (TLS/SSL)

POP3

Inkomend: pop.ziggo.nl, poort 995 (TLS/SSL)

Uitgaand: smtp.ziggo.nl, poort 587 (TLS/SSL)

Deze instellingen werken ook voor @ziggo.nl, @quicknet.nl, @home.nl, @casema.nl, @upcmail.nl, @chello.nl en @a2000.nl

Conclusie

De techniek achter TSL/SSL is erg solide. Toch raden we je aan om géén gevoelige informatie per e-mail te versturen. Het TLS-protocol wordt beschouwd als universeel protocol voor het overdragen van gegevens. TLS wordt daarom ook veel gebruikt voor het veilig versturen van gegevens van websites, online bankieren, webshops of gebruikersportalen.

Geschreven door: Berry Smits